Installation

VITU wird auf Ihrem System über Docker installiert. Hierfür wird Ihnen eine detaillierte Anleitung und Support nach Bedarf zur Verfügung gestellt. In diesem Abschnitt finden Sie Systemvoraussetzungen und die Beispielarchitektur einer VITU Installation.

Benötigte Drittkomponenten

Die Nutzung von VITU ist auf verwendete Open Source Fremdkomponenten angewiesen, die von Dritten veröffentlicht werden und auf die das MOLIT Institut gGmbH und die MOLIT Service GmbH keinen Einfluss haben.

Als Systemvoraussetzungen werden folgende Open-Source Drittkomponenten benötigt:

- HAPI FHIR, Version 6 oder höher - FHIR Server zur Kommunikation und Speicherung der klinischen Daten

- Keycloak, Version 26 oder höher - Authentifizierungsserver

- Janus, Version 2 oder höher - Videokonferenzserver

- Coturn, Version 4 oder höher - STUN/TURN Server

- PostgreSQL, Version 17 oder höher - Datenbank für die Speicherung sämtlicher anfallender Daten

- Apache2, Version 2.4 oder höher - Webserver

Beispielarchitektur

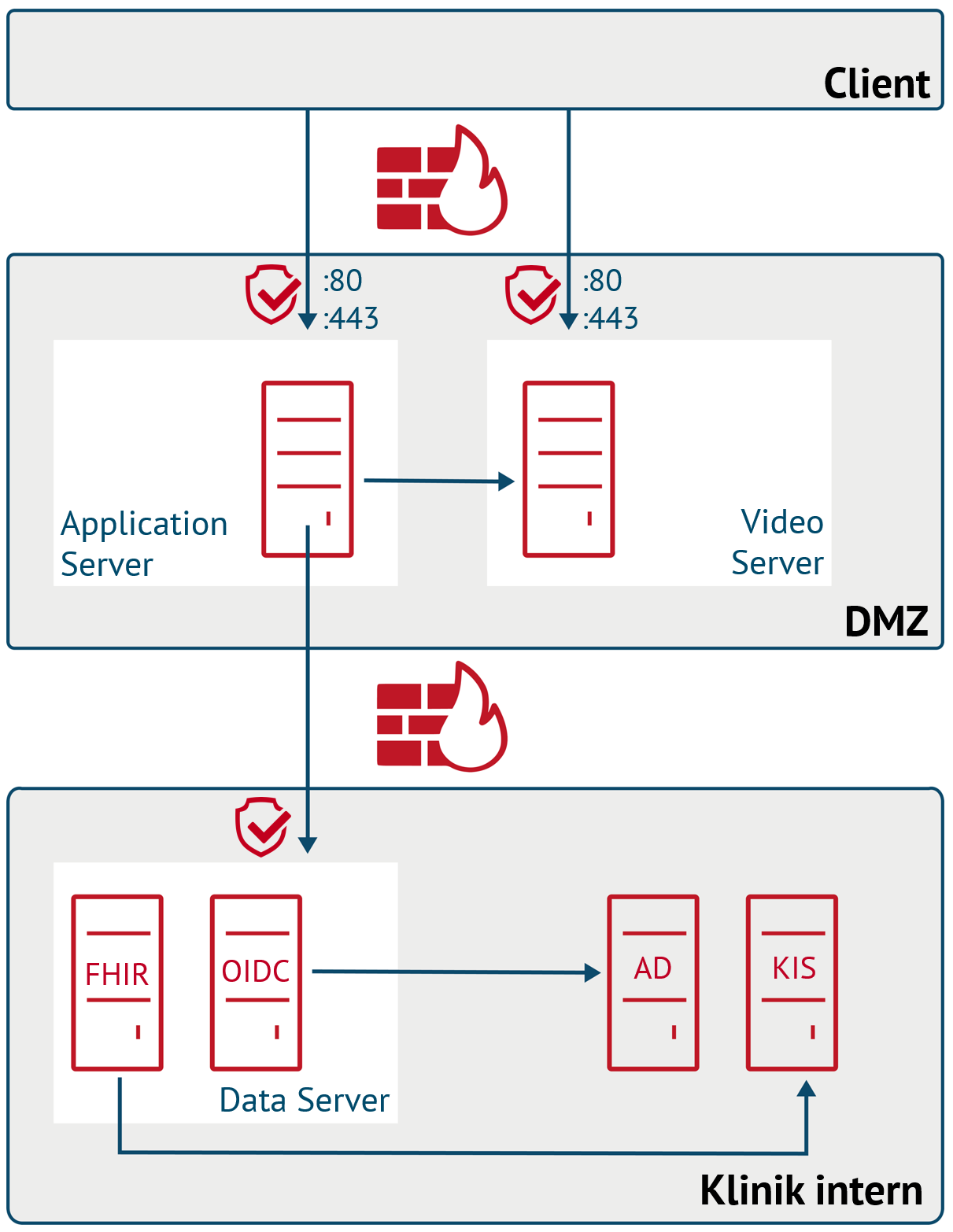

Die notwendige Infrastruktur, um VITU betreiben zu können, umfasst drei (virtuelle) Server: Application Server, VideoServer, Data Server. Die (virtuellen) Server werden unter Ubuntu 18.04 LTS betrieben. Die automatischen Sicherheitsupdates für Betriebssystem und aus der Paketverwaltung installierte Applikationen sind aktiviert.

Die Firewall der einzelnen Server ist nach außen bis auf die benötigten Ports komplett geschlossen. Da VITU auch mit externen Experten und Expertenteams genutzt werden soll, ist ein rein klinik-interner Betrieb in diesem Szenario nicht möglich. Zur Gewährleistung der Vertraulichkeit und Integrität der auf dem Data Server hinterlegten Patientendaten, befindet sich der Data Server im internen Netzwerk. Ein Zugriff von außen ist nur durch den Applikationsserver möglich.

DMZ steht für Demilitarisierte Zone (DMZ, auch Demilitarized Zone) und bezeichnet ein Computernetz mit sicherheitstechnisch kontrollierten Zugriffsmöglichkeiten auf die daran angeschlossenen Server. Die in der DMZ aufgestellten Systeme werden durch eine oder mehrere Firewalls gegen andere Netze (z. B. Internet, LAN) abgeschirmt. In Deutschland empfiehlt das BSI in seinen IT-Grundschutz-Katalogen ein zweistufiges Firewall-Konzept zum Internet. In diesem Fall trennt eine Firewall das Internet von der DMZ und eine weitere Firewall die DMZ vom internen Netz.